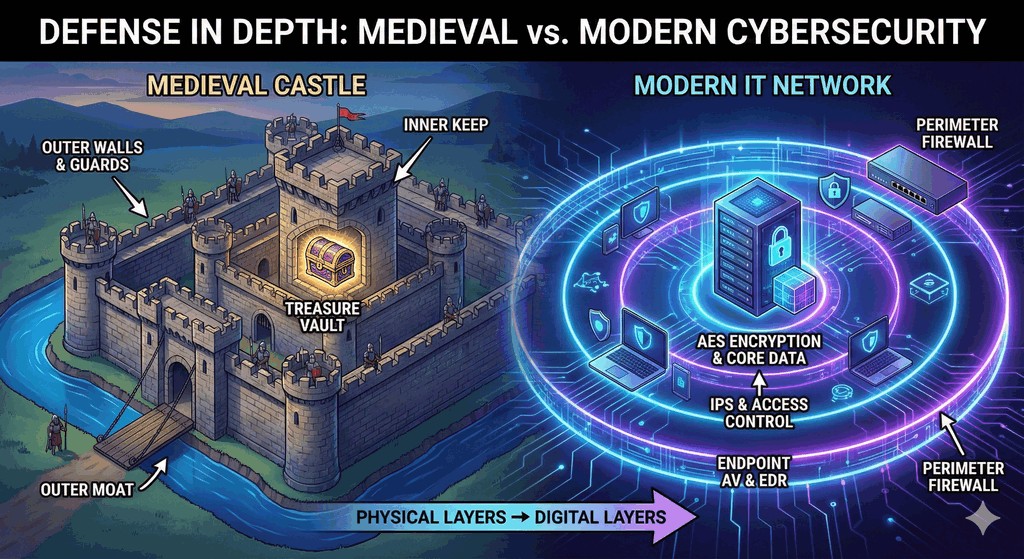

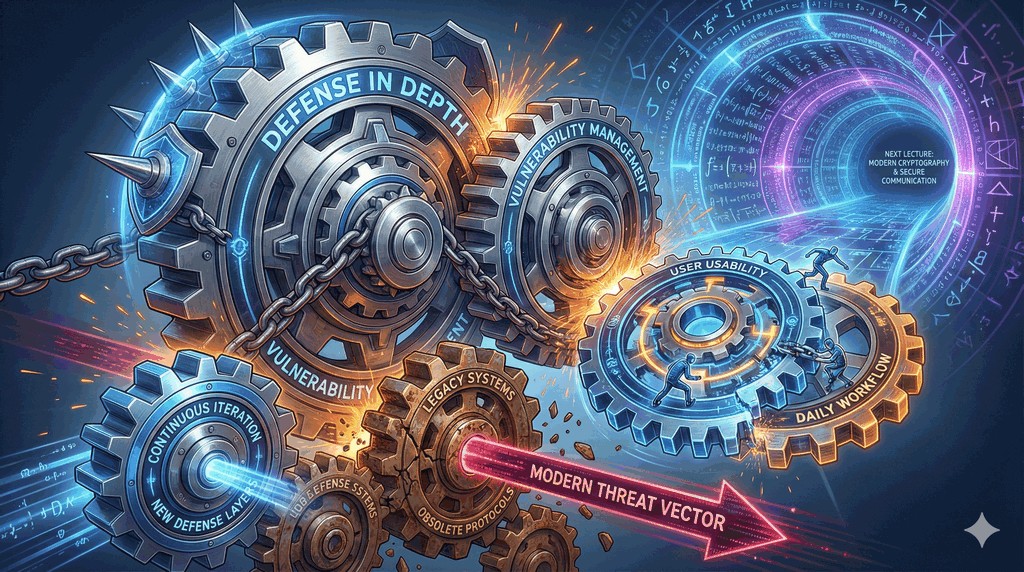

Strategia obrony warstwowej (defense in depth) wywodzi się z wojskowości i polega na zastosowaniu wielu niezależnych mechanizmów ochronnych na różnych poziomach architektury IT. Poszczególne warstwy obejmują: polityki i procedury (warstwa administracyjna), bezpieczeństwo fizyczne (kontrola dostępu do budynków i serwerowni), bezpieczeństwo sieci (firewalle, IDS/IPS, segmentacja VLAN), bezpieczeństwo hosta (antywirus, EDR, hardening systemu) oraz bezpieczeństwo aplikacji (walidacja danych, szyfrowanie). Zero Trust to nowoczesne podejście rozwijające koncepcję defense in depth.

Kluczowym założeniem defense in depth jest to, że każda warstwa stanowi niezależną barierę, a atakujący musi pokonać wszystkie, aby osiągnąć cel. Na przykład, nawet jeśli haker przedostanie się przez firewall, system IDS może go wykryć, a szyfrowanie dysku uniemożliwi mu odczytanie danych. Ważne jest, aby mechanizmy obronne były ze sobą zintegrowane i wzajemnie się uzupełniały, a nie działały w izolacji. Regularne testy penetracyjne pomagają weryfikować skuteczność poszczególnych warstw obrony.