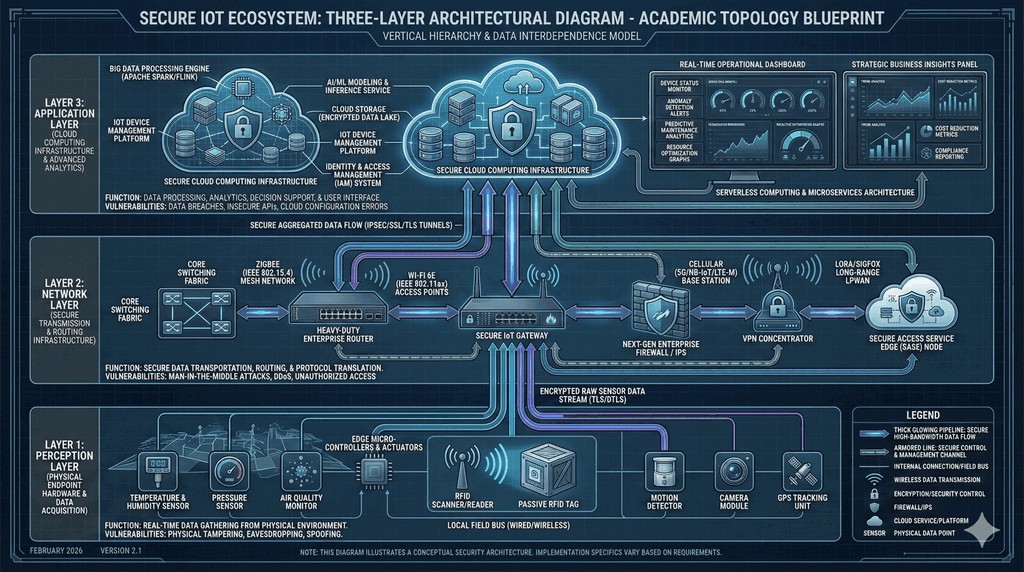

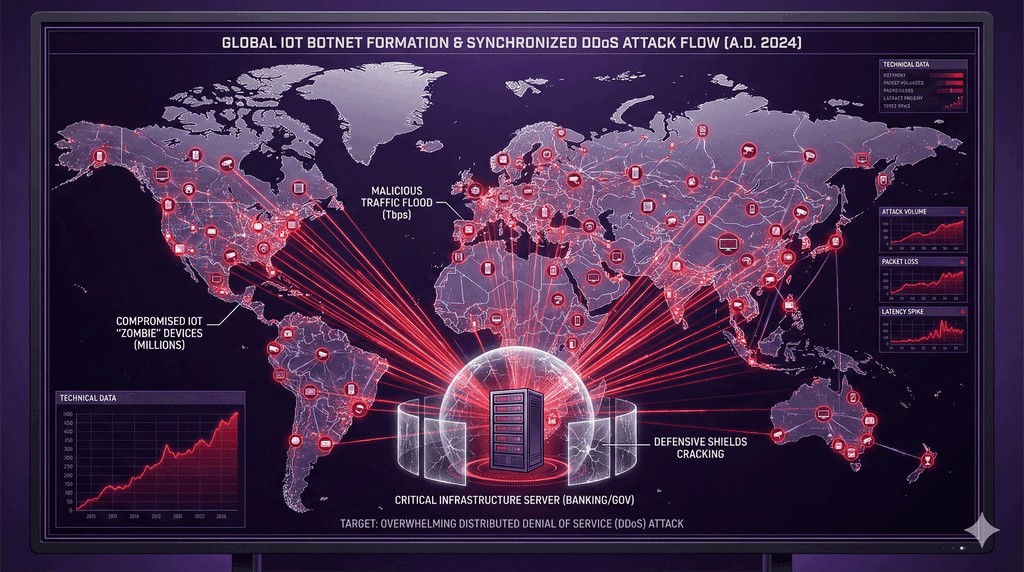

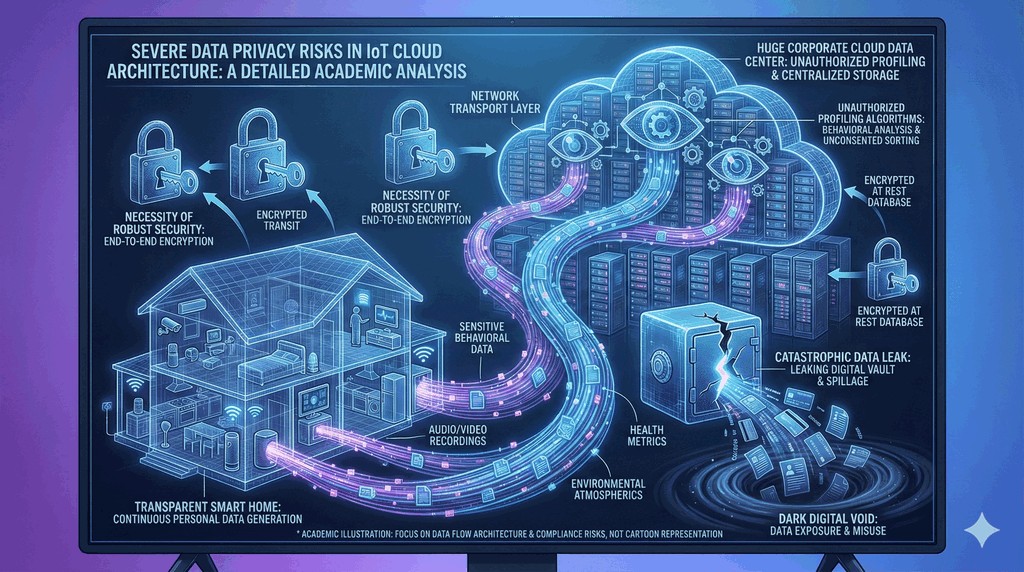

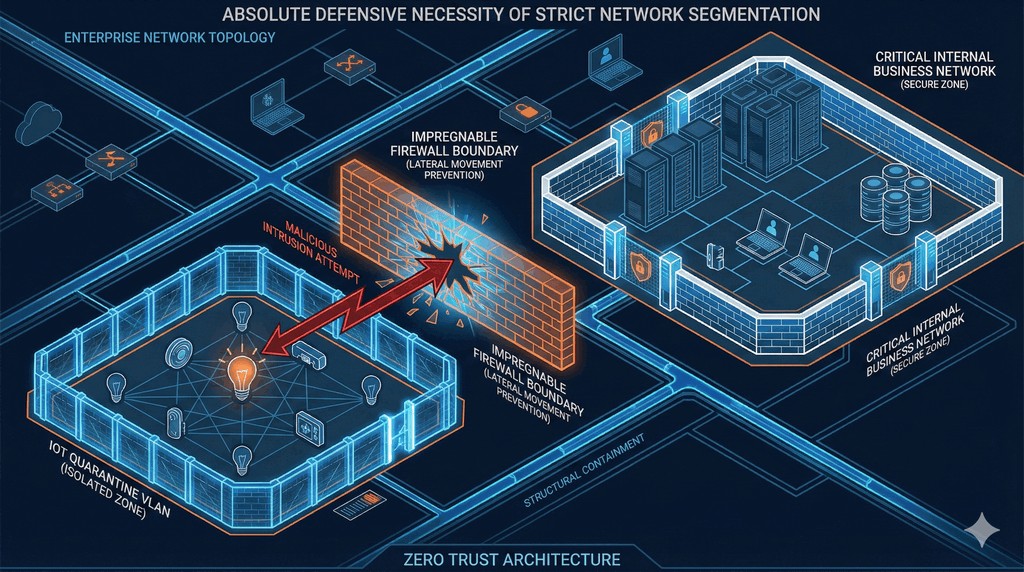

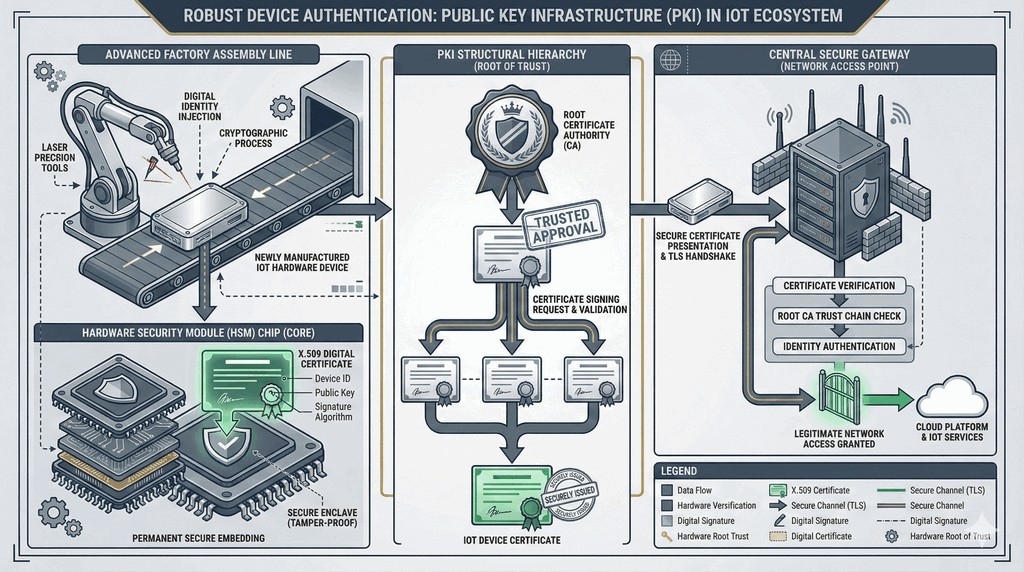

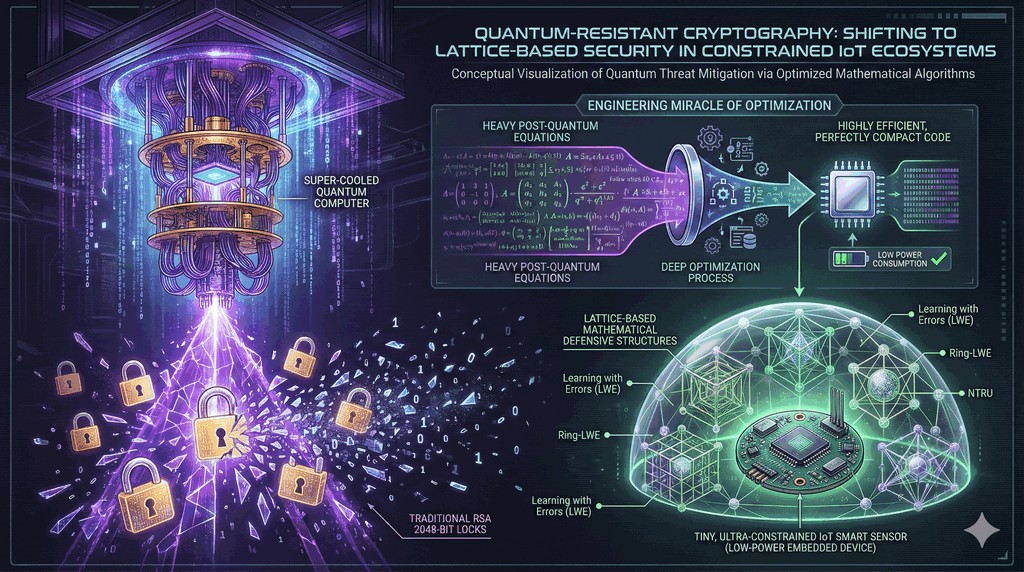

Podsumowując, bezpieczeństwo IoT wymaga holistycznego podejścia obejmującego wszystkie warstwy architektury: od fizycznego zabezpieczenia urządzeń, przez bezpieczną komunikację sieciową, aż po ochronę danych w chmurze. Model Zero Trust, zakładający, że żadne urządzenie ani użytkownik nie są domyślnie zaufani, powinien być podstawą projektowania nowoczesnych sieci IoT. Każde urządzenie musi być uwierzytelnione, autoryzowane i stale monitorowane pod kątem anomalii.

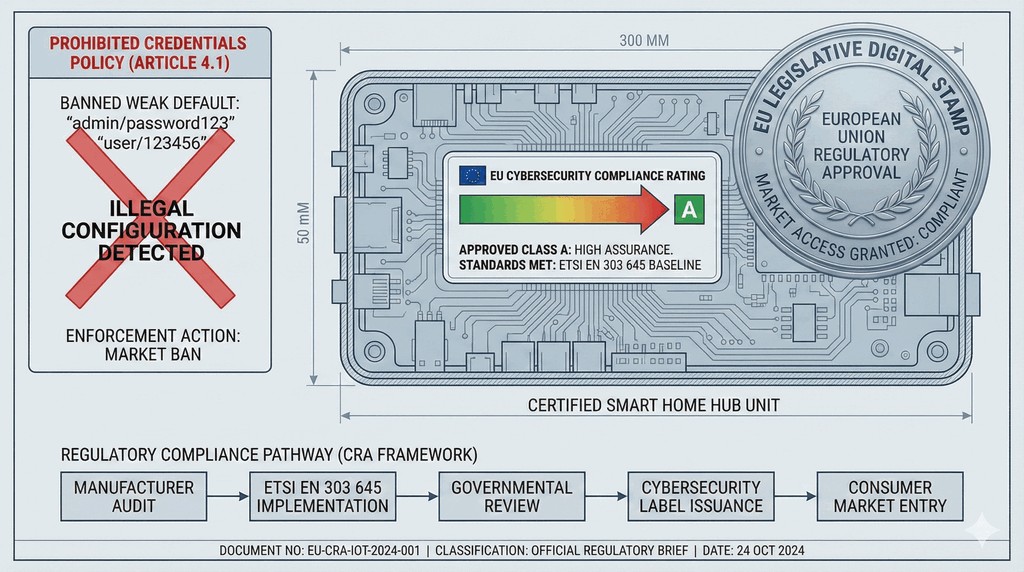

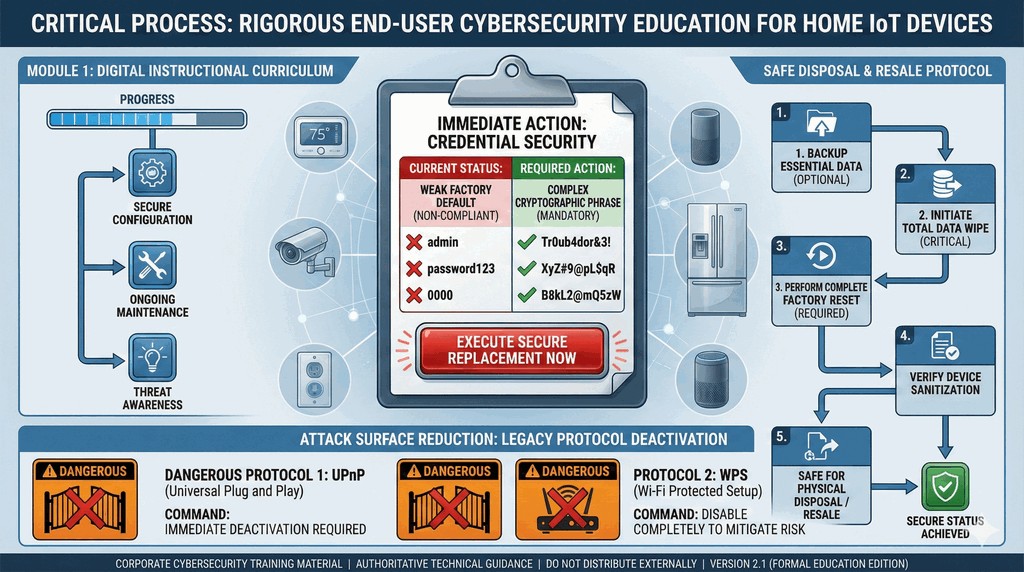

Skuteczność ochrony IoT zależy w równym stopniu od technologii, co od czynników ludzkich i regulacyjnych. Producenci muszą implementować Security by Design, organy regulacyjne egzekwować standardy takie jak CRA i ETSI EN 303 645, a użytkownicy końcowi przestrzegać podstawowych zasad higieny cyberbezpieczeństwa. Tylko skoordynowane działania wszystkich zainteresowanych stron pozwolą na bezpieczne wykorzystanie potencjału Internetu rzeczy w skali globalnej.

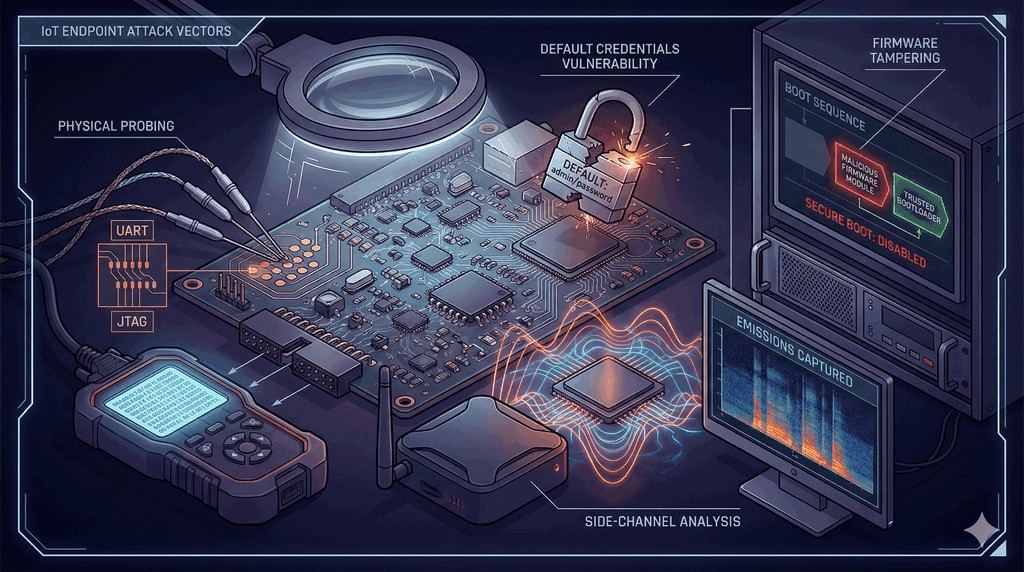

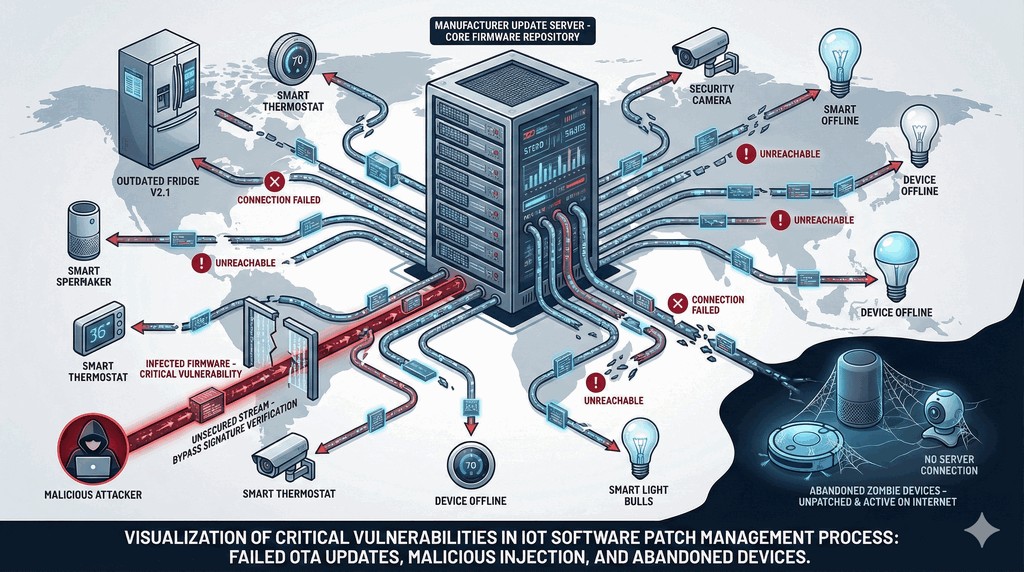

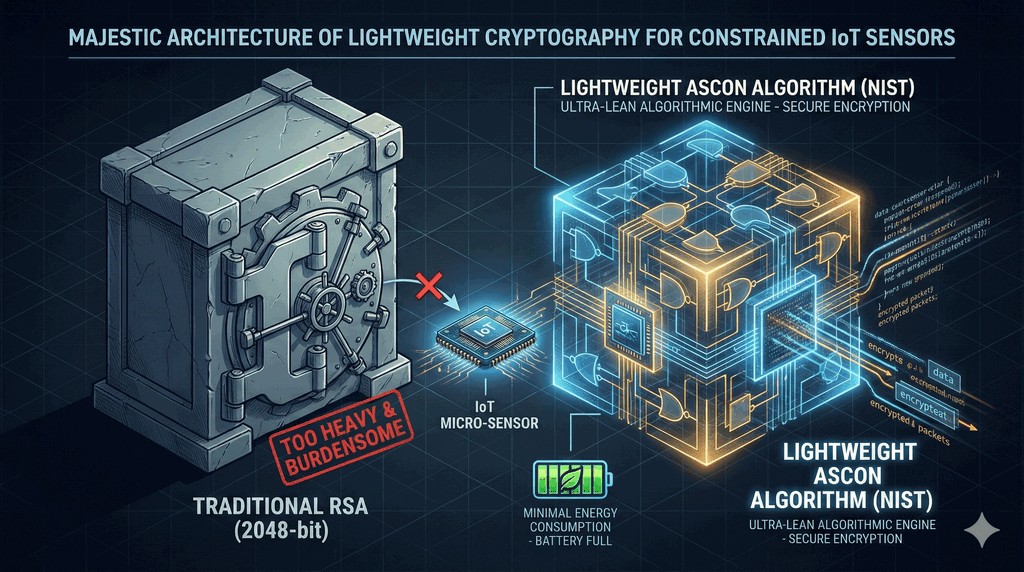

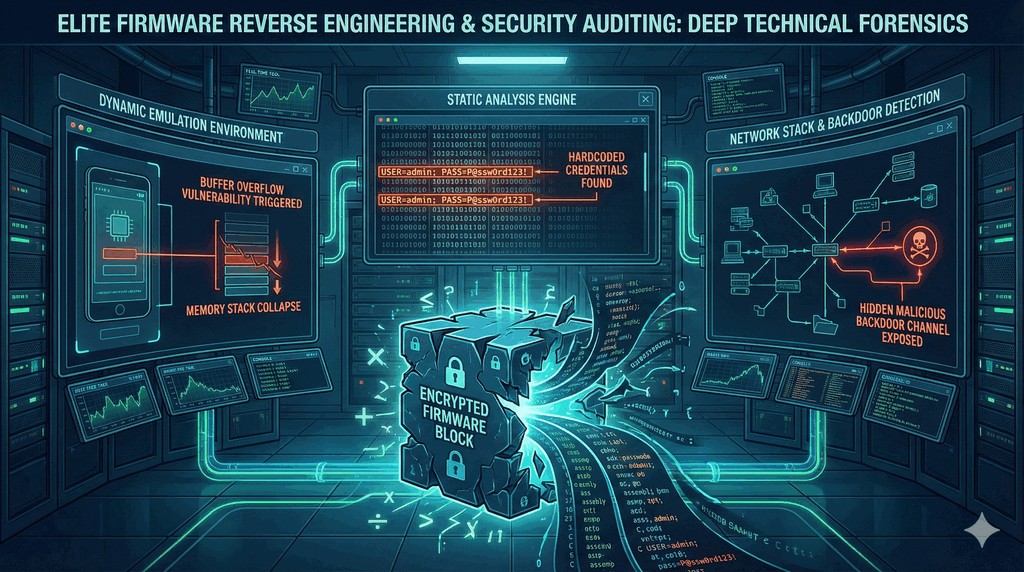

W praktyce inżynierskiej warto pamiętać o kilku kluczowych zasadach: zawsze zmieniaj domyślne hasła, regularnie aktualizuj firmware, stosuj segmentację sieci, szyfruj komunikację i monitoruj ruch sieciowy pod kątem anomalii. Przestrzeganie tych prostych reguł znacząco redukuje ryzyko kompromitacji systemów IoT w każdej skali wdrożenia.