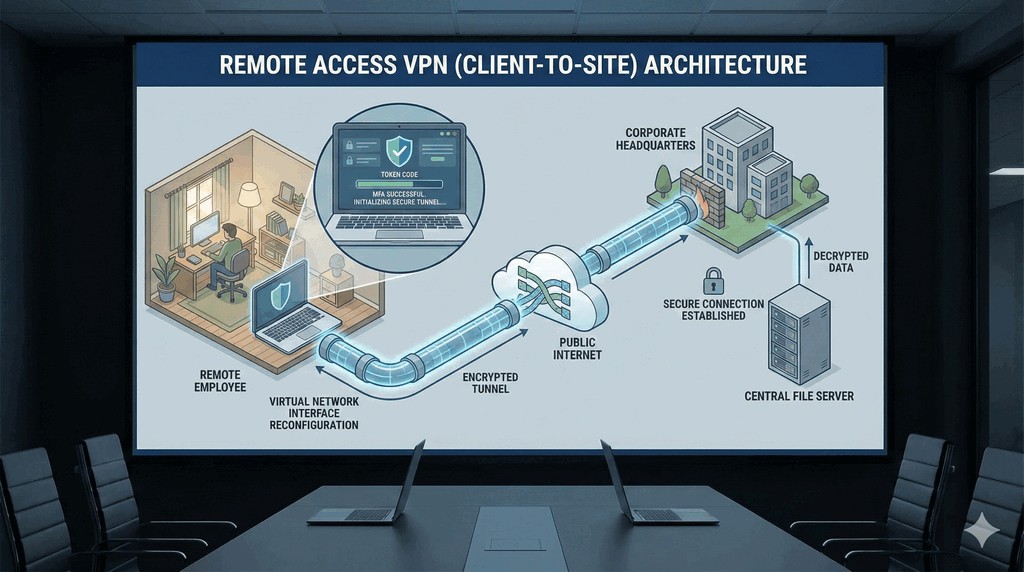

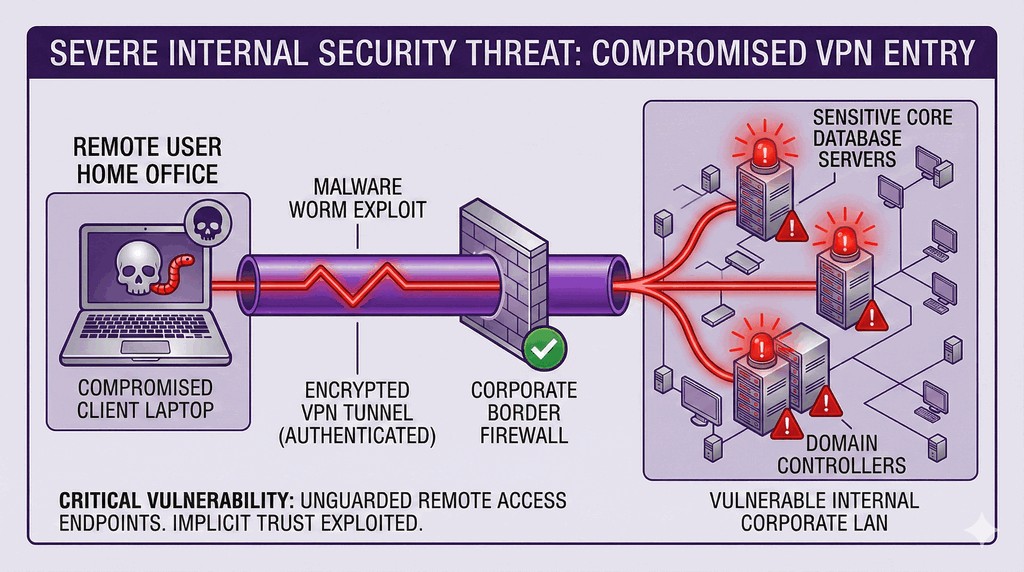

W dobie powszechnych wycieków haseł, samo logowanie nazwą użytkownika i hasłem to poważne ryzyko. VPN musi być chroniony przez uwierzytelnianie wieloskładnikowe (MFA – ang. Multi-Factor Authentication).

Pracownik, oprócz hasła (coś, co zna), musi potwierdzić tożsamość tokenem sprzętowym, kodem z aplikacji lub biometrią (coś, co posiada lub czym jest). Dzięki temu, nawet jeśli atakujący przejmie hasło pracownika, brama VPN nie wpuści go do środka bez drugiego składnika.

Uwierzytelnianie wieloskładnikowe (MFA) znacząco podnosi poziom bezpieczeństwa VPN, ponieważ atakujący musiałby jednocześnie przejąć hasło i fizyczny token lub urządzenie mobilne ofiary. Statystyki branżowe wskazują, że MFA blokuje ponad 99% ataków typu credential theft i phishing. Wdrożenie MFA stało się standardem w organizacjach dbających o bezpieczeństwo dostępu zdalnego.

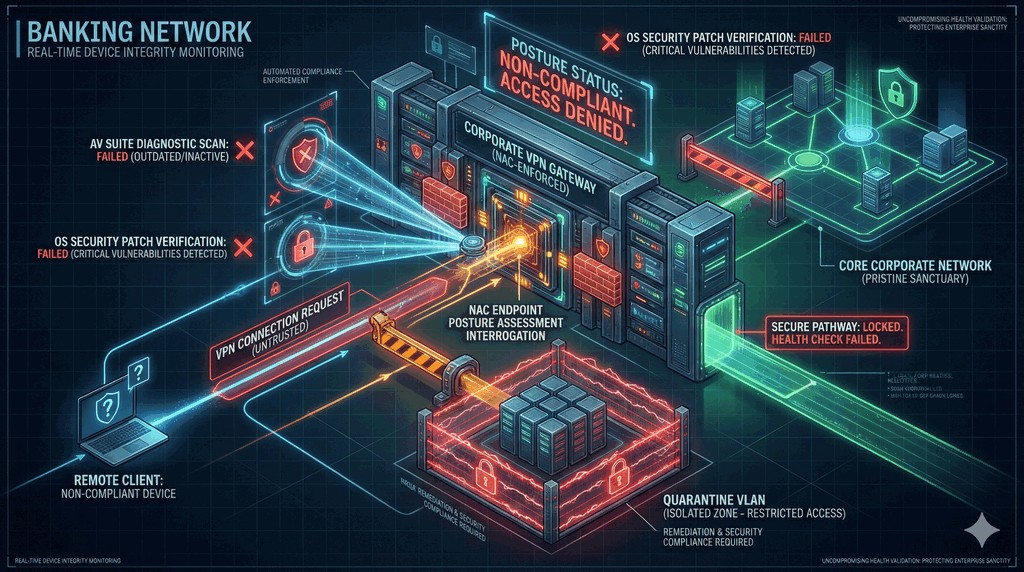

Wybór odpowiedniej metody MFA zależy od budżetu organizacji oraz akceptowalnego poziomu wygody użytkownika. Tokeny sprzętowe są droższe w utrzymaniu i podatne na zgubienie, podczas gdy aplikacje generujące kody TOTP na smartfonie oferują dobry kompromis między bezpieczeństwem a kosztem. Biometria, choć wygodna, budzi wątpliwości natury prawnej związane z ochroną danych osobowych. Coraz popularniejsze staje się wykorzystanie powiadomień push na urządzeniach mobilnych jako drugiego składnika, co zapewnia szybkie i intuicyjne uwierzytelnianie.