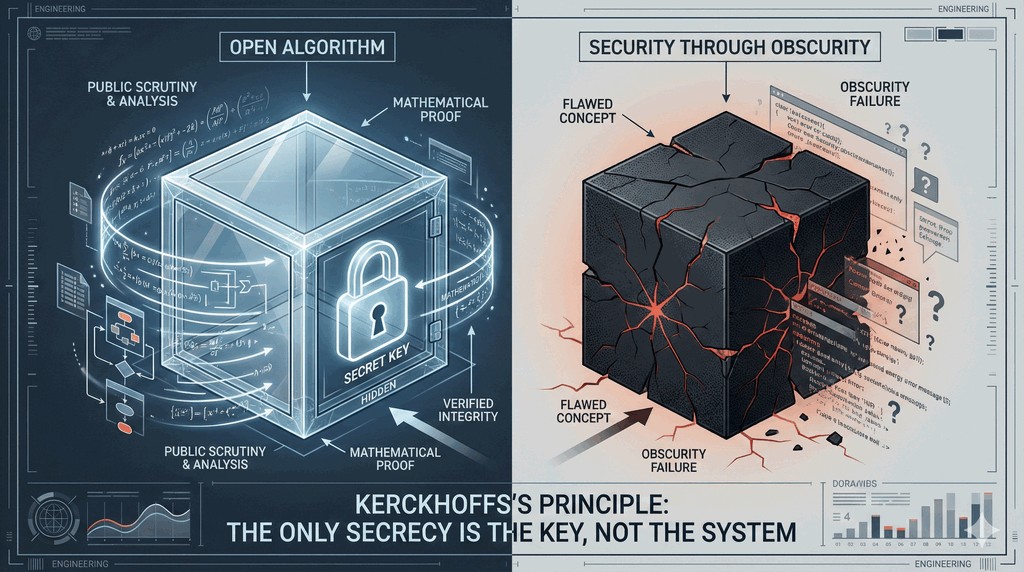

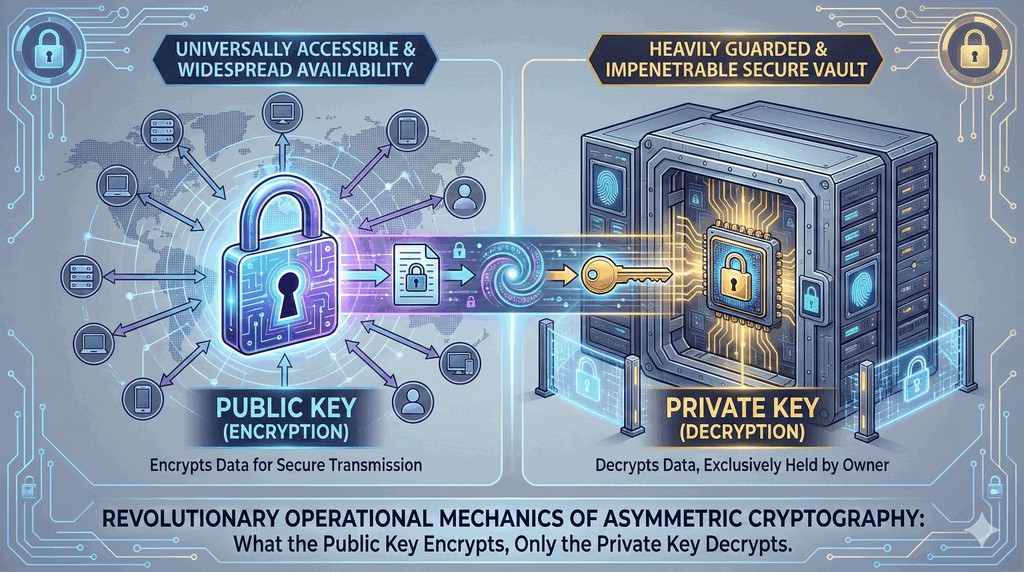

Zasada Kerckhoffsa, sformułowana w XIX wieku przez holenderskiego kryptografa Augusta Kerckhoffsa, pozostaje jednym z najważniejszych aksjomatów współczesnej kryptografii. Głosi ona, że system kryptograficzny powinien pozostać bezpieczny nawet wtedy, gdy przeciwnik zna wszystkie szczegóły jego działania, z wyjątkiem tajnego klucza. Jest to fundamentalne założenie, które odróżnia profesjonalną kryptografię od amatorskich rozwiązań opartych na ukrywaniu mechanizmu działania.

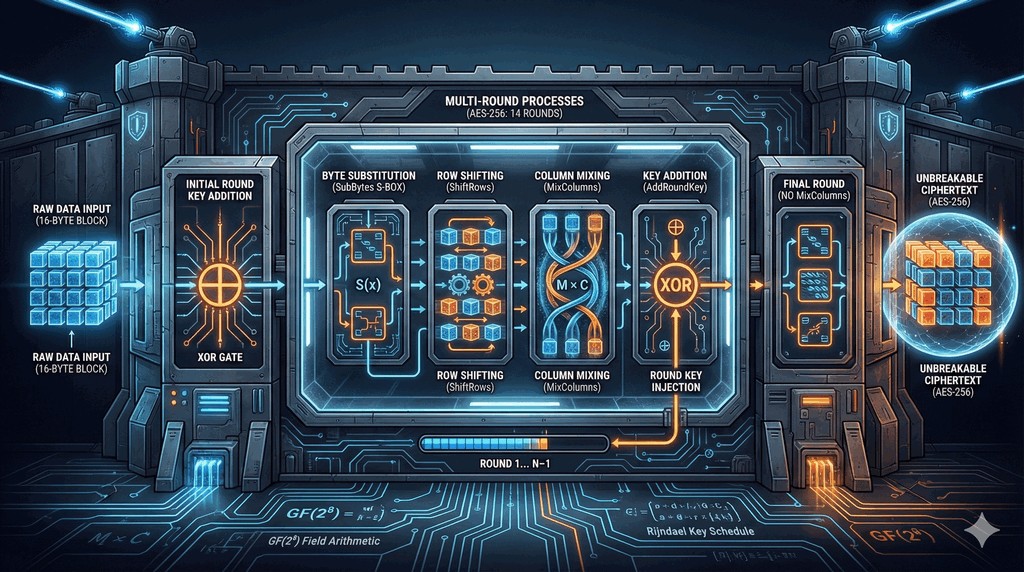

Podejście security through obscurity, polegające na utrzymywaniu algorytmu w tajemnicy, jest w środowisku ekspertów powszechnie krytykowane, ponieważ prędzej czy później szczegóły implementacji wyciekają lub zostają odkryte poprzez inżynierię wsteczną. Publicznie dostępne algorytmy, takie jak AES czy ChaCha20, przeszły wieloletnie audyty i analizy kryptograficzne, co daje znacznie wyższy poziom zaufania niż jakikolwiek zamknięty system. W praktyce inżynierskiej oznacza to, że należy korzystać wyłącznie ze sprawdzonych, otwartych standardów kryptograficznych.